Index

セキュリティに関するご提案

日本コンピューターサイエンス ( CSC ) では、2006年にISMS/ISO27001の認証を受けました。お客様の大切な情報を漏洩のリスクから守るために、当社のエンジニアが、ISMSの社内ルールに基づく提案をしてきました。

当時の企業の情報漏洩といえば、書類やファイルの紛失や盗難、FAXの誤送信などが主な原因でした。また、電子媒体のデータ漏洩の多くは、企業のPCにUSBメモリを挿し込み、そこから機密情報を盗まれることによるものでした。

しかし、2008年頃からインターネットを介したウイルスやマルウェアなどによるサイバー攻撃が増加し、機密情報の漏洩やシステムの障害が頻繁に起きるようになりました。

これらの対策が、お客様にとって喫緊の課題となりました。

この頃より、当社ではインターネットを介したサイバー攻撃の対策を盛り込み、情報漏洩を防ぐしくみや、機能と安全性を兼ね備えたシステムをご提案してきました。

当社では、当社の事業に関わるすべてのエンジニアを対象にセキュリティ関連のセミナーを何度も実施し、セキュリティに関する知識や知見を深めた上で業務を遂行して参りました。先端技術や高度な技術を用いたセキュリティ案件については、専門チームが対応させていただいております。

ISMS運用ルールに基づくご提案

ここでは、当社が実施しているISMSの社内ルールの一例をご紹介します。

データを守るための基本原則

企業の情報資産は、主に以下の形を持ちます。

・書類

・物品、機器

・データ

このうち、物理的な形を持つ書類や物品、機器に対する情報漏洩の原因は、紛失や盗難です。よって「棚や倉庫に収納し、鍵をかける」といった対策が可能です。

一方、データは電子的であり実体を持ちません。データの情報漏洩はインターネットを介して発生します。よってデータの情報漏洩の対策としては、究極的には「データを保存している媒体に、インターネットを介して接続しない」と言えるでしょう。

もちろん、それでは業務に支障をきたしてしまいます。以上を踏まえ、「インターネットを介したデータへのアクセスはできる限り制限する」という方針で、情報漏洩のリスクを軽減します。

データの階層化による運用例

各種データをその重要性の高い順に階層化し、階層ごとに定めたセキュリティルールに基づく運用を心がけます。 以下の表はその一例です。

| データ | 運用例 | ||

|---|---|---|---|

| 重要性 | 分類基準 | 例 | |

| 高 | 最重要機密情報 情報が漏れることによって、企業の競争力の低下や賠償の責任、信用の失墜が生じる可能性のある情報。 |

■ 研究開発情報 ■ 財務・経理資料 ■ 顧客情報・契約資料 ■ 人事情報・個人情報 |

ネットワークから分離した専用のサーバーを設置し、データの長期保管に利用する。 すべてのデータは、暗号化して保管する。 |

| 中 | 機密情報 情報が漏れたときに、お客様など外部の方々に迷惑がかかることはないが、社内的には大切な情報。 |

■ 研究部門の検討資料 ■ 経理の集計資料 ■ 営業活動日報、名刺リスト ■ 新規営業先リスト ■ 業務報告書・勤務表 |

ネットワーク内に専用のサーバーを設置し、日常的に更新するデータを保管する。 その中でも特に重要なデータは、個別に暗号化して保管する。 |

| 低 | 一般情報 公になっているデータや、社員が共有するデータなど、誰でもが使いやすい状態で保管している情報。 |

■ 官公庁発行の資料 ■ インターネットや書籍から抜粋した資料 ■ 書類フォーマット、処理の流れなどの周知書類 |

ネットワーク内にデータを置き、必要な人がアクセスして利用しやすくする。 |

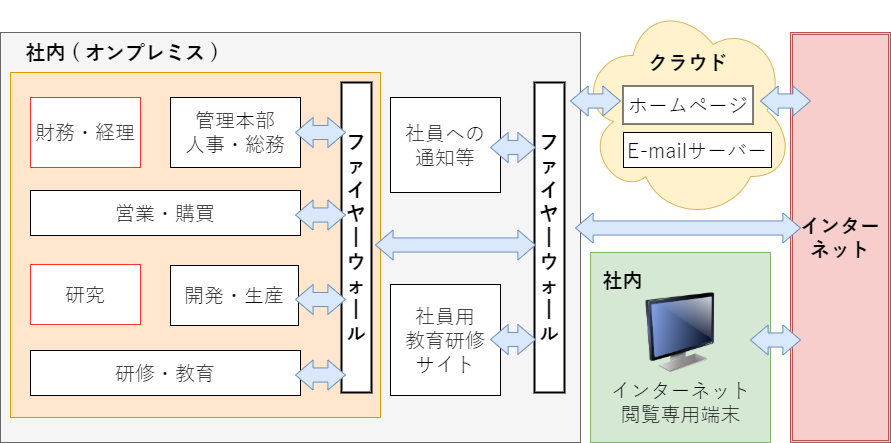

ネットワーク分離の原理

社内ネットワークや社外ネットワーク、インターネットの間で、接続先を制限し、外部から内部にアクセスできないようにネットワークを構築します。以下はその一例です。

図.ネットワーク分離の例

- 社内のシステムやデータは、情報システム設備を自社内に設置して運用する、オンプレミスという考え方で管理する。

- インターネットからは、社内に保管されている「財務・経理」や「研究」システムにはアクセスできない。

- その他の部門システムは、不正な侵入を防ぐためのシステムであるファイヤーウォールを用いて二重に保護し、アクセスを制限する。

- 社員への通知や社員用教育研修サイトはファイヤーウォールで保護する。重要度の高いデータについてはパスワードを設定する。

- ホームページ、メールサーバーはクラウドに設置する。これらはホスティング企業のセキュリティで保護されている。

- インターネットの閲覧は専用の端末を用意する。この端末にはデータは保管しない。